Proxmox Üretim Ortamında LXC Konteyner Kullanımından Vazgeçme Deneyimi

Proxmox Virtual Environment (PVE), hem sanal makineleri (VM) hem de Linux Konteynerlarını (LXC) çalıştırma esnekliği sunar. LXC, hafifliği ve hızlı başlatma süreleri nedeniyle cazip olsa da, üretim ortamında belirli zorluklar ortaya çıkarabilir. Bu makale, bir BT uzmanının LXC kullanımından neden vazgeçtiğini ve geleneksel VM'lere neden geri döndüğünü detaylandırmaktadır.

LXC'nin Başlangıçtaki Avantajları

LXC konteynerları, geleneksel VM'lere göre çok daha az kaynak tüketirler çünkü aynı çekirdeği (kernel) paylaşırlar. Bu, yoğun kaynak gerektirmeyen servisler için mükemmel bir çözümdür. Hızlı klonlama ve anlık görüntü (snapshot) alma yetenekleri de yönetim kolaylığı sağlardı.

Üretim Ortamında Karşılaşılan Temel Sorunlar

Üretim ortamında istikrar, güvenlik ve öngörülebilirlik önceliklidir. LXC'ler bu alanlarda bazı kritik zayıflıklar gösterdi:

1. Güvenlik ve İzolasyon Eksiklikleri

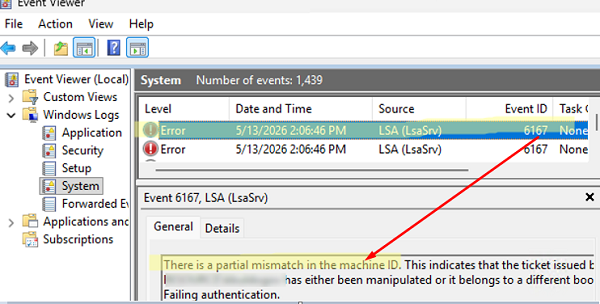

LXC, işletim sistemi düzeyinde sanallaştırma (OS-level virtualization) kullandığından, VM'lere kıyasla daha az izolasyon sunar. Bir konteynerde çekirdek (kernel) düzeyinde bir güvenlik açığı ortaya çıktığında, bu durum aynı ana makinedeki diğer tüm konteynerları ve ana sistemi etkileyebilir.

Uyarı: Güvenlik hassasiyeti yüksek uygulamalar (örneğin, ödeme sistemleri veya hassas verilerle çalışan servisler) için tam donanım emülasyonu sunan VM'ler tercih edilmelidir.

2. Kernel Güncelleme Karmaşası

Tüm LXC'ler aynı ana sistem çekirdeğini paylaştığı için, çekirdek güncellemeleri dikkatli yönetilmelidir. Bazen bir çekirdek güncellemesi, bir veya daha fazla konteynerın beklenmedik şekilde çökmesine veya performans sorunları yaşamasına neden olabilir. VM'ler ise kendi izole çekirdeklerine sahip olduklarından bu risk daha düşüktür.

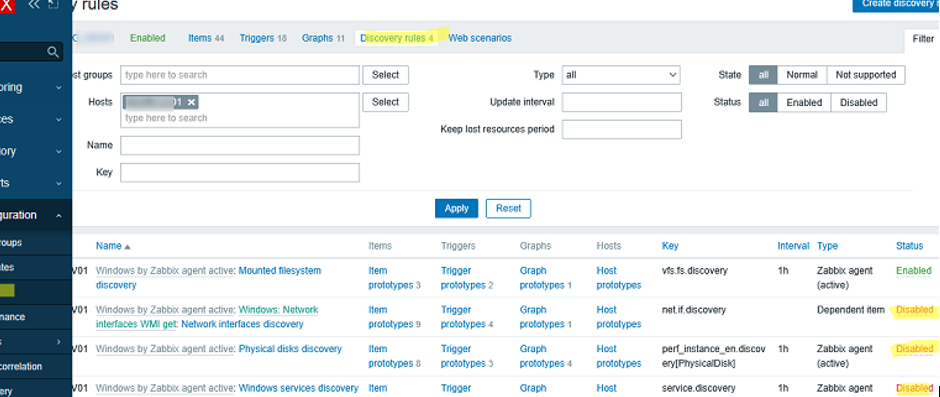

3. Ağ ve Depolama Yapılandırma Zorlukları

Proxmox'ta LXC'ler için bridge (köprü) veya NAT yapılandırması, özellikle karmaşık ağ senaryolarında (örneğin, birden fazla VLAN veya özel IP blokları) bazen beklenmedik davranışlar sergileyebilir. VM'lerdeki standart 'virtio' veya 'e1000' ağ kartı emülasyonları daha öngörülebilirdir.

VM'lere Geri Dönüş ve Uygulama Adımları

Bu zorluklar nedeniyle, kritik servisler için LXC'lerden KVM tabanlı sanal makinelere geçiş kararı alındı. Bu geçiş genellikle aşağıdaki adımları gerektirir:

- Envanter Çıkarma: Hangi LXC'lerin kritik olduğunu ve hangilerinin düşük riskli olduğunu belirleyin.

- VM Şablonu Hazırlama: Proxmox'ta yeni bir standart VM şablonu (örneğin Debian veya Ubuntu Server) oluşturun.

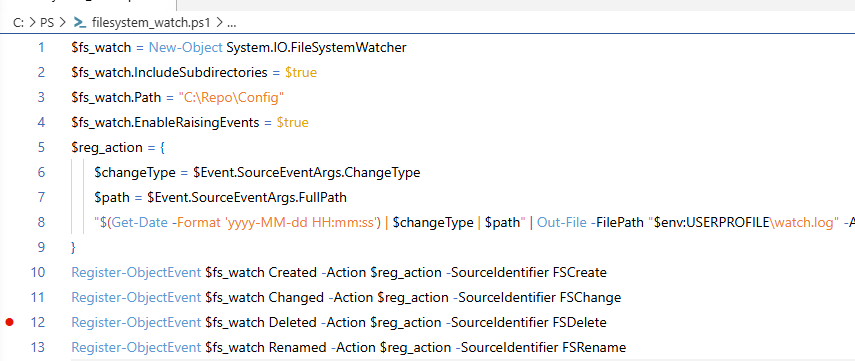

- Veri Taşıma: LXC içindeki verileri (örneğin,

/var/lib/lxc/konteyner_adi/rootfsiçindeki dosyalar) güvenli bir şekilde yeni VM diskine kopyalayın. Rsync bu işlem için idealdir.

Örnek Rsync Komutu (LXC'den VM Diskine Taşıma)

Bu komut, LXC'nin kök dosya sistemini yeni oluşturulan VM'nin diskine aktarır (Örnek: LXC ID 101'den VM Diskine):

# Kaynak LXC'nin kök dizinine erişim (örneğin, bir mount ile)

rsync -avzP --exclude={/dev/*,/proc/*,/sys/*,/tmp/*,/run/*,/mnt/*,/media/*,/lost+found} /var/lib/lxc/101/rootfs/ root@yeni_vm_ip:/mnt/transfer_location/İpucu: VM'ye geçiş yaparken, Proxmox'un yerleşik VM yedekleme ve geri yükleme özelliklerini kullanmak, manuel Rsync işlemlerinden daha güvenilir olabilir.

Sonuç

LXC, geliştirme, test ortamları ve basit, yalıtılmamış servisler için mükemmel bir araç olmaya devam etmektedir. Ancak, Proxmox üretim ortamında mutlak güvenlik, donanım izolasyonu ve öngörülebilir kernel bağımsızlığı gerektiğinde, KVM tabanlı sanal makineler hala en sağlam çözümdür.