Giriş

Active Directory ortamlarında LDAP trafiği varsayılan olarak şifrelenmemiş bir şekilde (TCP 389) iletilir. Güvenliği artırmak ve kimlik doğrulama verilerini korumak için LDAPS (LDAP over SSL) protokolünün kullanılması kritik öneme sahiptir. LDAPS, LDAP trafiğini SSL/TLS üzerinden şifreleyerek TCP 636 portu üzerinden iletir.

Önkoşullar

Bu yapılandırma için bir Sertifika Yetkilisi (Certificate Authority - CA) sunucusunun ortamda hazır olması gerekmektedir. Active Directory üzerinde doğrudan bir 'LDAPS açma' düğmesi yoktur; sistem, etki alanı denetleyicisinde (Domain Controller) geçerli bir SSL sertifikası algıladığında otomatik olarak LDAPS'ı etkinleştirir.

Yapılandırma Adımları

- Sertifika İsteği: Domain Controller sunucunuzda 'Certificates' (Bilgisayar Hesabı) konsolunu açın.

- Sertifika Talep Etme: 'Personal' klasörüne sağ tıklayarak 'Request New Certificate' seçeneğini seçin.

- Şablon Seçimi: 'Domain Controller Authentication' veya 'Kerberos Authentication' şablonunu seçin.

- Doğrulama: Sertifikanın 'Enhanced Key Usage' kısmında 'Server Authentication' (1.3.6.1.5.5.7.3.1) özelliğinin bulunduğundan emin olun.

- Servis Yeniden Başlatma: Sertifika yüklendikten sonra 'Active Directory Domain Services' servisini yeniden başlatmanız veya sunucuyu reboot etmeniz gerekebilir.

Doğrulama

Yapılandırmanın başarılı olup olmadığını kontrol etmek için LDP.exe aracını kullanabilirsiniz.

ldp.exeProgramı çalıştırın, 'Connection' menüsünden 'Connect'e tıklayın. Port olarak 636 girin ve 'SSL' kutucuğunu işaretleyin. Eğer başarılı bir şekilde bağlanabiliyorsanız, LDAPS aktif durumdadır.

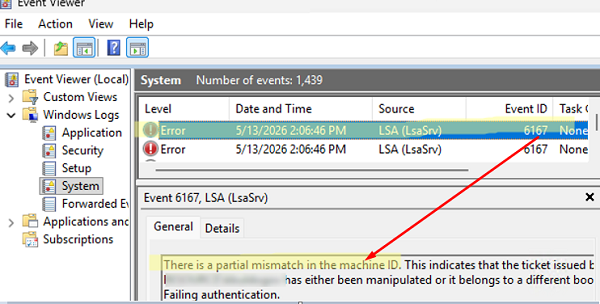

Uyarı: LDAPS yapılandırması sırasında sertifikanın FQDN (Tam Nitelikli Etki Alanı Adı) ile eşleştiğinden emin olun. Aksi takdirde SSL el sıkışması hataları alabilirsiniz.

LDAPS, özellikle dış uygulamaların veya bulut tabanlı servislerin Active Directory ile güvenli bir şekilde konuşması gerektiği durumlarda zorunludur. Sertifika yönetimi, bu sürecin en hassas parçasıdır; sertifika süresi dolduğunda LDAPS bağlantıları kesilecektir.