Weaver E-cology Kullanıcıları Dikkat: Kritik RCE Açığı Tespit Edildi

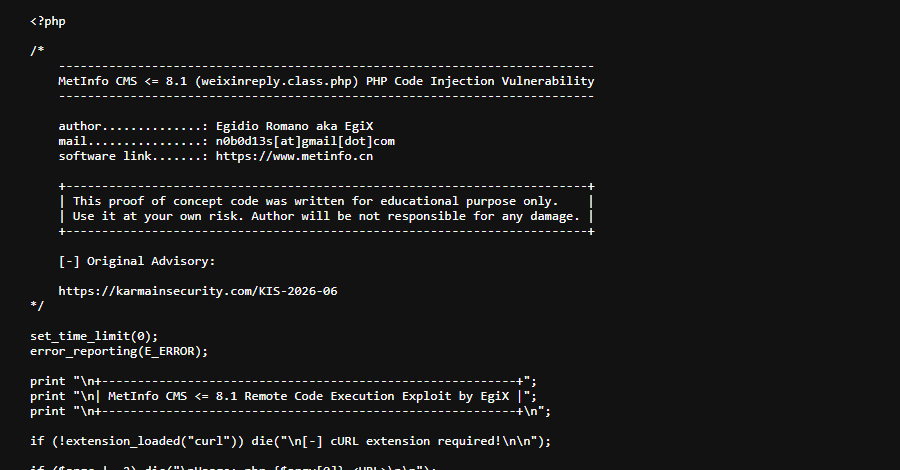

Kurumsal ofis otomasyonu ve iş birliği platformu olan Weaver (Fanwei) E-cology'de, siber güvenlik dünyasını alarma geçiren kritik bir zafiyet ortaya çıktı. CVE-2026-22679 tanımlayıcısıyla izlenen bu güvenlik açığı, 9.8'lik CVSS puanı ile 'kritik' seviyede sınıflandırılıyor ve saldırganlara kimlik doğrulaması gerektirmeksizin uzaktan kod çalıştırma (RCE) imkanı tanıyor.

Zafiyetin Teknik Detayları ve Etki Alanı

Söz konusu güvenlik açığı, Weaver E-cology 10.0 sürümünün 20260312 öncesindeki yapılarını etkilemektedir. Sorun, platformun /papi/esearch/data/devops/ dizinindeki Debug API mekanizmasında yer alan bir yapılandırma hatasından kaynaklanmaktadır. Saldırganlar, bu uç noktayı istismar ederek sistem üzerinde tam yetkiye sahip olabilir ve kurum ağına sızabilirler.

Tehdit Aktörleri Aktif Olarak İstismar Ediyor

Güvenlik araştırmacıları, bu zafiyetin vahşi doğada (in-the-wild) aktif olarak istismar edildiğini raporlamıştır. Bu durum, kurumların saldırganlar tarafından hedef alındığını ve sistemlerin hızlı bir şekilde yamalanması gerektiğini göstermektedir. Özellikle kurumsal verilerin gizliliği ve iş sürekliliği açısından bu açık, göz ardı edilemeyecek bir risk teşkil etmektedir.

Alınması Gereken Önlemler

- Sürüm Kontrolü: E-cology sürümünüzü kontrol edin ve 20260312 veya daha güncel bir sürüme hemen yükseltin.

- Erişim Kısıtlaması: Debug API uç noktalarına dış dünyadan erişimi tamamen kapatın veya VPN/Güvenlik Duvarı arkasına alın.

- Log Analizi: Sistem günlüklerinizi şüpheli API istekleri açısından inceleyin.

- Sürekli İzleme: Güvenlik operasyon merkezleri (SOC) üzerinden ağ trafiğini anlık olarak izleyin.

BT ekiplerinin bu kritik yamayı uygulamak için planlı bir çalışma yürütmeleri ve savunma mekanizmalarını gözden geçirmeleri hayati önem taşımaktadır. Güvenliğiniz için güncellemeleri ertelemeyin.