MetInfo CMS Kullanıcıları İçin Kritik Uyarı

Popüler açık kaynaklı içerik yönetim sistemi (CMS) MetInfo, siber saldırganların hedefi haline geldi. VulnCheck tarafından paylaşılan son raporlara göre, MetInfo CMS'in belirli sürümlerini etkileyen kritik bir güvenlik açığı (CVE-2026-29014) aktif olarak istismar ediliyor. 9.8 CVSS puanına sahip bu güvenlik açığı, sistem üzerinde uzaktan kod yürütme (Remote Code Execution - RCE) imkanı tanıdığı için kurumlar için büyük bir risk oluşturuyor.

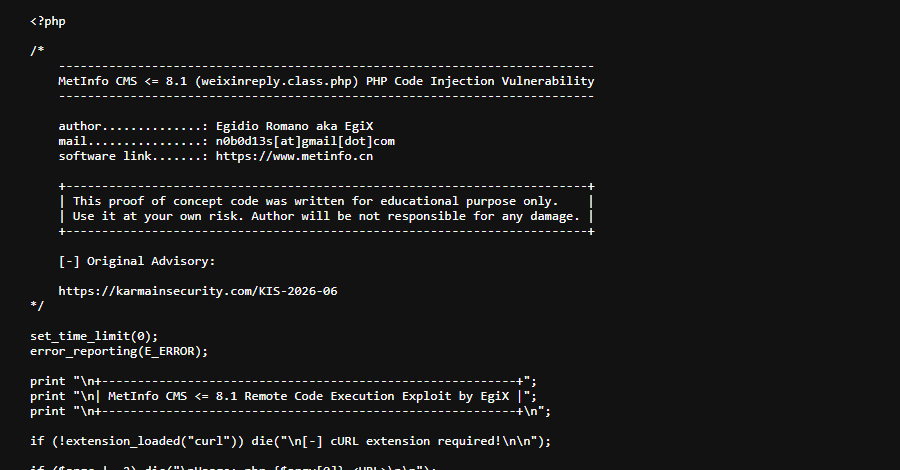

Güvenlik Açığının Detayları

CVE-2026-29014 kod enjeksiyonu tabanlı bir zafiyettir ve kimlik doğrulaması gerektirmeksizin sistemin ele geçirilmesine yol açabilmektedir. Özellikle MetInfo CMS'in 7.9, 8.0 ve 8.1 sürümlerinde bulunan bu açık, saldırganların PHP kodlarını sistem üzerinde doğrudan çalıştırabilmesine olanak sağlar. Bu durum, verilerin çalınması, sistemin tamamen kontrol altına alınması veya kötü amaçlı yazılımların yayılması gibi ciddi sonuçlar doğurabilir.

Alınması Gereken Önlemler

Kurumsal ağ güvenliğinizi korumak için aşağıdaki adımları ivedilikle uygulamanız önerilmektedir:

- Sürümleri Güncelleyin: MetInfo'nun güvenlik açığını gideren en son sürümüne geçiş yapın.

- İzleme ve Tespit: Ağ trafiğinizi şüpheli PHP istekleri açısından izleyin.

- Yama Yönetimi: Güvenlik güncellemelerini düzenli olarak takip eden bir yama yönetim süreci oluşturun.

- Erişim Kontrolü: Web uygulaması güvenlik duvarı (WAF) kullanarak bilinen saldırı desenlerini engelleyin.

Dijital varlıklarınızı korumak adına, bu tür kritik zafiyetleri göz ardı etmemek hayati önem taşır. MetInfo CMS altyapısı kullanan tüm organizasyonların, sistemlerini hemen denetlemesi ve gerekli yamaları uygulaması gerekmektedir. Güvenlik, sadece bir yazılım kurulumu değil, sürekli bir izleme ve iyileştirme sürecidir.