Windows Kerberos RC4 Desteğinin Kaldırılması: Active Directory'de Neler Bozulacak ve Nasıl Düzeltilir?

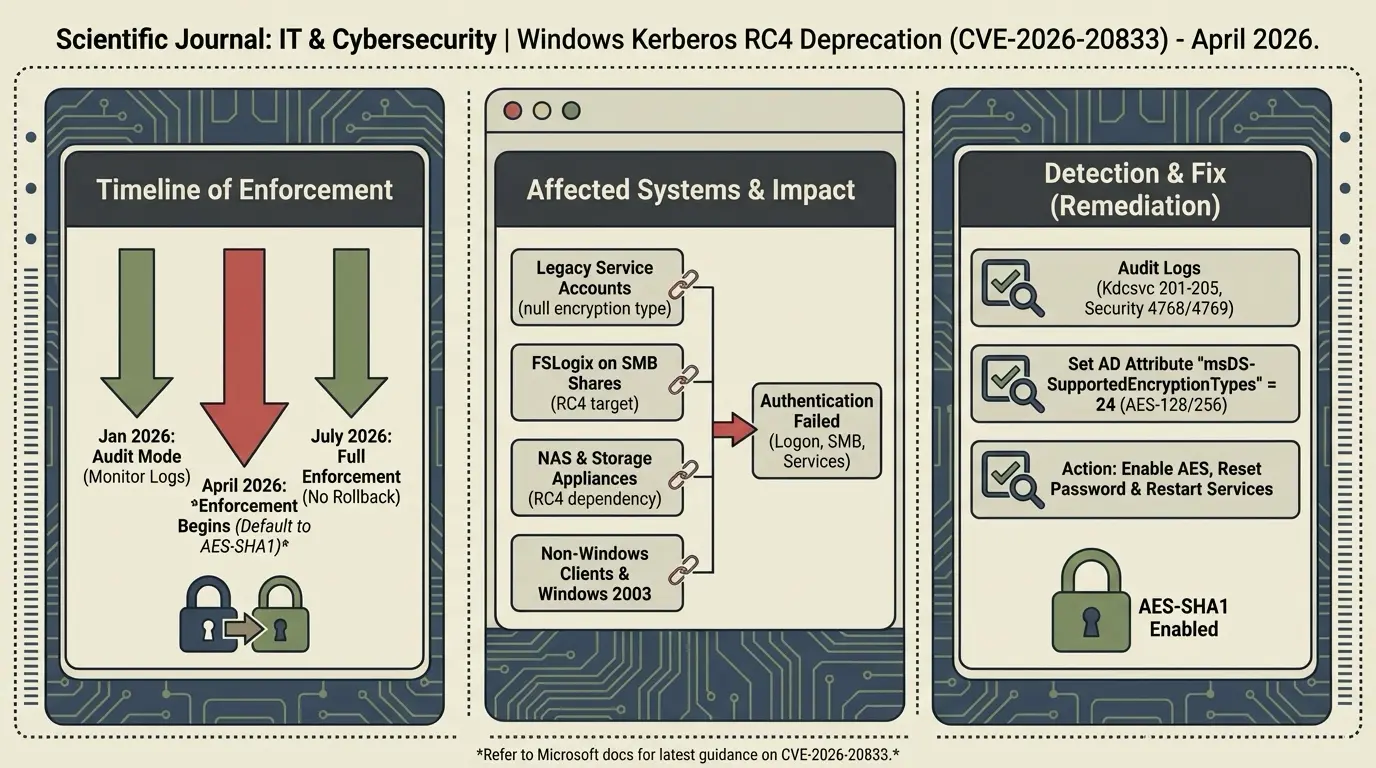

Microsoft, güvenlik nedenleriyle (özellikle CVE-2026-20833 ile ilişkilendirilen zafiyetler nedeniyle) Kerberos kimlik doğrulama protokolünde kullanılan eski ve daha az güvenli olan RC4 şifreleme türünün kullanımını aşamalı olarak sonlandırmaktadır. Nisan 2026 itibarıyla, Windows güncellemeleri, açıkça belirtilmemiş hesaplar için Kerberos biletlerinin varsayılan olarak AES-SHA1 ile verilmesine neden olacaktır.

Kerberos ve RC4 Nedir?

Kerberos, modern Windows Active Directory (AD) ortamlarında kimlik doğrulamanın temelini oluşturan bir ağ kimlik doğrulama protokolüdür. Bir istemcinin bir sunucudaki hizmete güvenli bir şekilde erişmesini sağlar.

RC4 (Rivest Cipher 4), Kerberos için eskiden yaygın olarak kullanılan bir şifreleme algoritmasıydı. Ancak, modern kriptografik standartlara göre zayıf kabul edilmekte ve saldırılara karşı daha savunmasızdır. Microsoft, bu riski azaltmak için AES (Advanced Encryption Standard) tabanlı algoritmaları (özellikle AES-SHA1 ve AES-SHA256) zorunlu kılmaya başlamıştır.

Nisan 2026'da Neler Bozulacak?

Varsayılan davranış değişikliği, herhangi bir Kerberos şifreleme ayarı açıkça belirtilmemiş olan tüm hizmet hesaplarını, eski sunucuları, ağa bağlı depolama (NAS) cihazlarını veya eski uygulamaları etkileyecektir. Bu cihazlar veya hesaplar RC4 kullanmaya devam etmek üzere yapılandırılmışsa, Kerberos biletlerini alamayacak ve bu durum aşağıdaki sonuçlara yol açacaktır:

- Hizmet Kesintileri: Uygulamalar, AD kaynaklarına erişmek için kimlik doğrulama yapamayacak ve işlevselliği duracaktır.

- Giriş Başarısızlıkları: Belirli hizmet hesaplarıyla oturum açma girişimleri başarısız olabilir.

- Yönetim Zorlukları: Eski donanım veya yazılımların (örneğin, eski Windows Server sürümleri, bazı Linux/Unix uygulamaları veya özel donanım) Kerberos istemcileri AES-SHA1'i desteklemiyorsa, bunlar AD ile iletişim kuramayacaktır.

Çözüm Adımları: RC4 Bağımlılığını Ortadan Kaldırma

Kesintileri önlemek için, Nisan 2026'dan önce tüm hesapların ve hizmetlerin AES şifrelemesini desteklediğinden veya açıkça AES kullanmaya zorlandığından emin olmalısınız. Bu, envanter çıkarma, test etme ve yapılandırma aşamalarını içerir.

Adım 1: RC4 Kullanan Hesapları Envanterini Çıkarma

Hangi hesapların hala RC4'ü desteklediğini veya zorunlu kıldığını belirlemek kritik öneme sahiptir. Bu bilgi genellikle hizmet hesaplarının msDS-SupportedEncryptionTypes özniteliğinde saklanır.

Aşağıdaki PowerShell komutu, RC4 kullanmaya zorlanmış veya sadece RC4'ü destekleyen hesapları (0x10 değeri) bulmaya yardımcı olabilir:

Get-ADObject -Filter {objectClass -eq "user" -and -not (Get-ADUser -Identity $_.sAMAccountName | Get-ADPrincipalGroupMembership | Where-Object {$_.Name -eq "AES_Only_Group"})} -Properties msDS-SupportedEncryptionTypes | Where-Object { $_.msDS-SupportedEncryptionTypes -like "*0x10*" } | Select-Object Name, DistinguishedName, msDS-SupportedEncryptionTypesUYARI:msDS-SupportedEncryptionTypesözniteliği boşsa veya0x10(RC4) içeriyorsa, o hesap risk altındadır. Mümkün olan en kısa sürede bu hesapları AES kullanmaya zorlamalısınız.

Adım 2: AES Şifrelemesini Zorlama

En iyi uygulama, tüm hizmet hesaplarını AES-256 veya AES-128 kullanmaya zorlamaktır. Bu, msDS-SupportedEncryptionTypes özniteliğini ayarlayarak yapılır. AES-256 ve AES-128 için değerler sırasıyla 0x18 (veya 24 onaltılık) ve 0x14 (veya 20 onaltılık) değerleridir. İkisi birden ayarlanabilir (0x1C).

Bir hizmet hesabını (örneğin, SVC_LegacyApp) AES-256 kullanmaya zorlamak için:

Set-ADUser -Identity "SVC_LegacyApp" -msDS-SupportedEncryptionTypes 0x18Eğer bir cihazın veya uygulamanın AES'i desteklediğinden eminseniz ancak yine de RC4'ü kullanıyorsa, bu komutla AES'i zorlayın. Eğer cihaz AES'i desteklemiyorsa, bu adım kesintiye neden olacaktır ve cihazın güncellenmesi gerekecektir.

Adım 3: Eski Cihaz ve Uygulama Uyumluluğunu Test Etme

Özellikle NAS cihazları, yazıcılar veya üçüncü taraf uygulamalar için, AES'e geçiş yapmadan önce test ortamlarında tam işlevselliği doğrulayın. Eğer bir cihaz AES'i desteklemiyorsa, onu desteklenen bir sürüme yükseltmeniz veya Kerberos kullanmayan alternatif bir kimlik doğrulama yöntemi (eğer mümkünse) kullanmanız gerekecektir.

İPUCU: Windows Server 2012 R2 ve sonrası genellikle AES'i varsayılan olarak destekler. Sorun genellikle Windows Server 2008 R2 ve öncesi veya üçüncü taraf sistemlerdedir.