Genel Bakış

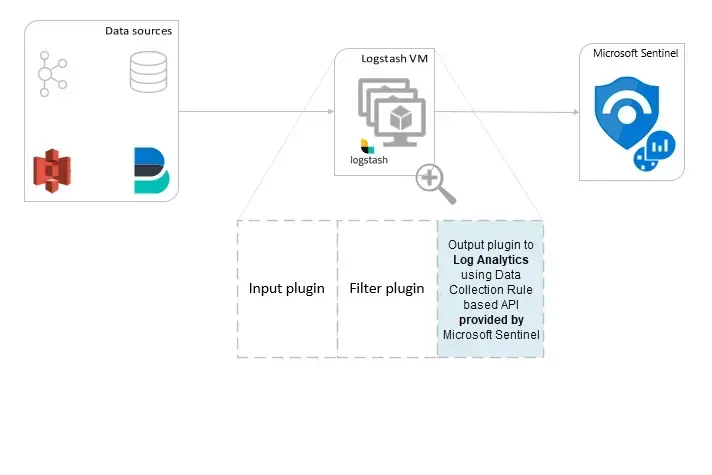

Microsoft, Sentinel için Logstash çıktı eklentisinin yeni bir sürümünü genel önizleme (public preview) olarak kullanıma sundu. Bu güncelleme, geleneksel paylaşımlı çalışma alanı anahtarı (shared workspace key) yöntemini terk ederek, daha güvenli olan Microsoft Entra ID tabanlı uygulama kimlik doğrulamasına geçiş yapmaktadır. Veri akışı artık doğrudan Azure Monitor Veri Toplama Kuralları (Data Collection Rules - DCR) üzerinden yönetilmektedir.

Sorun: Eski Kimlik Doğrulama Yöntemlerinin Kısıtlamaları

Eski Logstash eklentisi, çalışma alanı anahtarlarına dayalı bir yapı kullanıyordu. Bu durum, güvenlik politikaları açısından risk oluşturmakta ve ölçeklenebilirlik sorunlarına yol açmaktaydı. Yeni DCR tabanlı yapı, bu güvenlik açıklarını kapatmakta ve Azure Monitor ile daha entegre bir veri işleme hattı sunmaktadır.

Çözüm: DCR Tabanlı Yapılandırma

Yeni eklentiyi kullanmak için bir Microsoft Entra ID uygulaması oluşturmalı ve bu uygulamaya gerekli izinleri tanımlamalısınız.

- Azure portalında bir uygulama kaydı oluşturun.

- Uygulama için bir 'Client Secret' oluşturun ve değerini not edin.

- Log Analytics çalışma alanınızda hedef tablo için bir DCR oluşturun.

- Logstash yapılandırma dosyanızı (logstash.conf) güncelleyin.

output {

microsoft-sentinel {

client_id => "YOUR_CLIENT_ID"

client_secret => "YOUR_CLIENT_SECRET"

tenant_id => "YOUR_TENANT_ID"

dcr_immutable_id => "YOUR_DCR_ID"

dcr_stream_name => "Custom-MyTable"

}

}Uyarı: Bu özellik şu anda genel önizleme aşamasındadır. Üretim ortamlarında kullanmadan önce test süreçlerinizi tamamladığınızdan emin olun.

Sınırlamalar

DCR tabanlı alım yöntemi, mevcut tüm veri türlerini desteklemeyebilir. Özellikle özel tabloların (Custom Tables) DCR yapısına uygun şemalarla tanımlanması kritik önem taşır. Ayrıca, eski eklentiden geçiş yaparken veri kaybı yaşamamak için Logstash kuyruklarını (queue) izlemeniz önerilir.