Olay Özeti: FBI Direktörü Kişisel E-posta İhlali

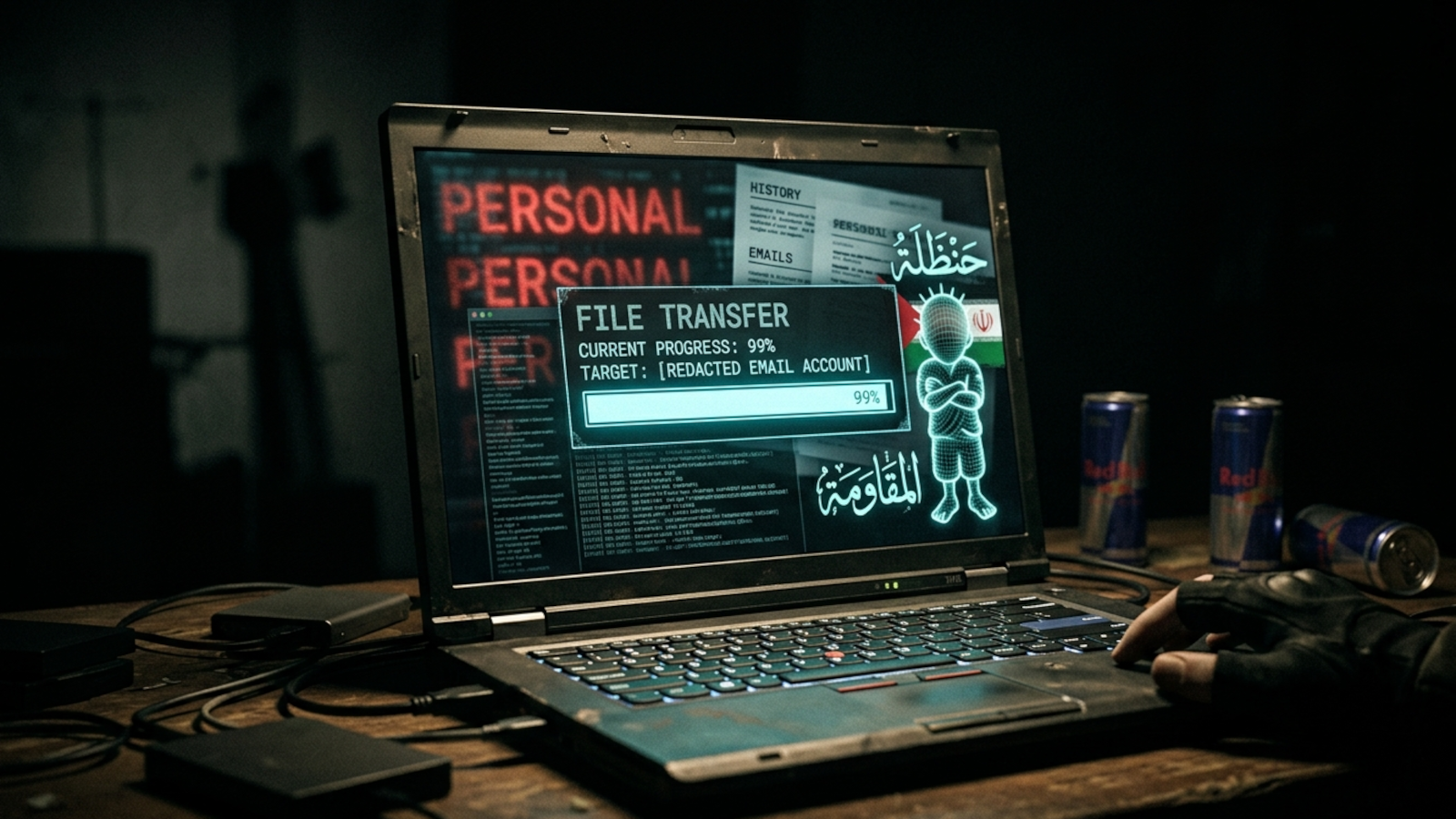

Bu bilgi bankası makalesi, İran ile bağlantılı olduğu iddia edilen Handala hacker grubu tarafından gerçekleştirilen ve FBI Direktörü Kash Patel'in kişisel e-posta hesabının ele geçirilmesi olayını incelemektedir. Olay, siber güvenlik bağlamında, kamu görevlilerinin kişisel dijital varlıklarının korunmasının kritik önemini bir kez daha göstermiştir.

1. Güvenlik İhlalinin Detayları

Saldırganlar, FBI Direktörü Patel'in kişisel e-posta hesabına erişim sağladıktan sonra, ele geçirilen fotoğraflar ve belgeleri yayınladı. Bu tür bir ihlal, sadece bireysel gizliliği değil, aynı zamanda potansiyel olarak hassas bilgilerin ifşa edilmesi yoluyla ulusal güvenlik risklerini de beraberinde getirir.

2. Olası Saldırı Vektörleri ve Analiz

Kişisel e-posta hesaplarının ele geçirilmesi genellikle aşağıdaki yaygın vektörler aracılığıyla gerçekleşir:

- Kimlik Avı (Phishing): Direktör Patel'e, güvenilir bir kaynaktan geliyormuş gibi görünen sahte bir e-posta gönderilmiş olabilir. Bu e-posta, kimlik bilgilerini çalmak için tasarlanmış bir giriş sayfasına yönlendirmiş olabilir.

- Zayıf Parola Kullanımı: Kişisel hesaplarda tekrar eden veya kolay tahmin edilebilir parolaların kullanılması.

- İki Faktörlü Kimlik Doğrulama (MFA) Eksikliği: Eğer MFA etkin değilse, tek bir sızıntı (örneğin, bir veri ihlalinden elde edilen parola) hesaba tam erişim sağlayabilir.

- Üçüncü Taraf Uygulama Güvenliği: E-posta hesabına bağlı olan ve güvenlik açığı olan üçüncü taraf uygulamalar aracılığıyla erişim sağlanmış olabilir.

3. Benzer İhlallere Karşı Alınması Gereken Önleyici Adımlar (Genel Uygulama)

Bu tür olayların tekrarlanmasını önlemek için, tüm üst düzey yetkililer ve hassas bilgilere erişimi olan personel aşağıdaki temel siber hijyen adımlarını uygulamalıdır:

3.1. Güçlü Parola Yönetimi

Tüm kişisel ve profesyonel hesaplar için benzersiz ve karmaşık parolalar kullanılmalıdır. Parola yöneticisi kullanımı şiddetle tavsiye edilir.

# Örnek Güçlü Parola Politikası Kontrolü (Kullanıcı Tarafında)

Parola_Uzunlugu >= 16 karakter

İçerik: Büyük/küçük harf, rakam, sembol kombinasyonu

Tekrar_Kullanma: ASLA3.2. İki Faktörlü Kimlik Doğrulama (MFA) Zorunluluğu

MFA, parola sızsa bile ek bir koruma katmanı sağlar. Tercihen SMS tabanlı MFA yerine TOTP (Zaman Tabanlı Tek Kullanımlık Parola) uygulamaları veya donanım anahtarları kullanılmalıdır.

UYARI: MFA etkinleştirilirken, saldırganın SIM değiştirme (SIM Swapping) saldırılarına karşı SMS tabanlı doğrulama yöntemlerinden kaçınılmalıdır.

4. Olay Sonrası Adli Analiz ve Müdahale

Bir ihlal tespit edildiğinde, hızlı bir adli analiz süreci başlatılmalıdır:

- Erişimin Kesilmesi: Saldırganın oturumları derhal sonlandırılmalı ve hesap parolası sıfırlanmalıdır.

- Log Analizi: Erişim zaman damgaları, IP adresleri ve kullanılan protokoller incelenerek saldırının kapsamı belirlenmelidir.

- Veri Sızıntısının Tespiti: Hangi tür verilerin (belgeler, e-postalar) dışarı aktarıldığı belirlenmelidir.

Bu olay, kişisel ve profesyonel dijital yaşamların ayrıştırılmasının ne kadar zor olduğunu ve yüksek profilli bireyler için kişisel siber savunmanın kritik bir bileşen olduğunu göstermektedir.