Giriş

Microsoft Exchange Online, e-posta güvenliğini artırmak amacıyla SMTP DANE (DNS-Based Authentication of Named Entities) ve MTA-STS (Mail Transfer Agent - Strict Transport Security) protokollerinin uygulanmasında daha fazla kontrol sağlamaktadır. Bu yeni bağlayıcı modları, yöneticilere, e-postaların harici alıcılara gönderilirken bu modern güvenlik standartlarına ne kadar sıkı uyulacağını belirleme olanağı tanır.

SMTP DANE ve MTA-STS Nedir?

MTA-STS: Bir alanın, yalnızca TLS (Transport Layer Security) kullanılarak ve belirli sertifika gereksinimlerini karşılayarak e-posta kabul etmesini zorunlu kılar. Bu, ortadaki adam (Man-in-the-Middle) saldırılarını önlemeye yardımcı olur.

SMTP DANE: DNSSEC (DNS Security Extensions) ile birlikte çalışarak, bir alanın TLS bağlantıları için kullanması gereken sertifikaları doğrudan DNS kaydında yayınlamasını sağlar. Bu, MTA-STS'den daha güçlü bir doğrulama mekanizmasıdır.

Exchange Online Bağlayıcı Modları

Exchange Online'da, her bir Giden Bağlayıcı (Outbound Connector) için, harici alanlara gönderilen e-postalar için DANE ve MTA-STS'nin nasıl ele alınacağını seçebilirsiniz. Bu ayarlar, özellikle hassas veriler gönderirken veya belirli uyumluluk gereksinimlerini karşılarken kritik öneme sahiptir.

Mevcut Bağlayıcı Modları

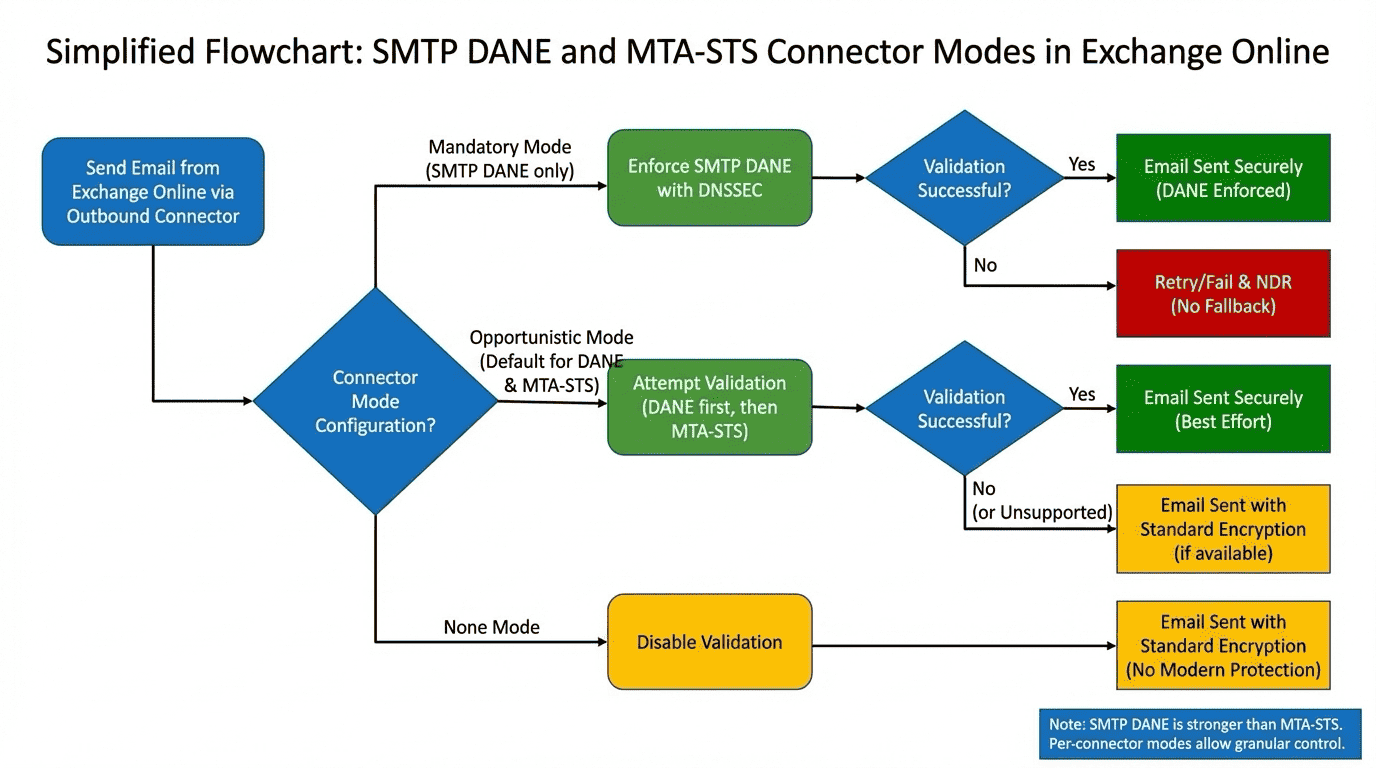

Her bir giden bağlayıcı için üç temel mod mevcuttur:

- Fırsatçı (Opportunistic): Bağlayıcı, alıcı alanın DANE/MTA-STS desteğini kontrol eder. Eğer destekleniyorsa, güvenli bağlantı kurulur; desteklenmiyorsa, bağlantı standart TLS ile (güvenlik olmadan) devam eder.

- Zorunlu (Mandatory - Yalnızca DANE için): Bu mod, DANE için kullanılabilir. Eğer alıcı alan DANE kaydını doğru bir şekilde yayınlamıyorsa veya doğrulama başarısız olursa, e-posta teslimatı başarısız olur (reddedilir). MTA-STS için bu zorunluluk, genellikle sertifika gereksinimlerinin karşılanmaması durumunda bağlantının reddedilmesi anlamına gelir.

- Kapalı (Off): DANE veya MTA-STS kontrolü yapılmaz. E-posta, standart SMTP kurallarına göre gönderilir.

Yapılandırma Adımları (Exchange Yönetim Merkezi veya PowerShell)

Bu ayarlar genellikle Exchange Yönetim Merkezi (EAC) üzerinden veya daha granüler kontrol için Exchange Online PowerShell modülü kullanılarak yapılır.

PowerShell ile Yapılandırma Örneği

Mevcut bir giden bağlayıcının (örneğin, 'External_Partner_Connector') ayarlarını güncellemek için aşağıdaki komutlar kullanılır. Bu örnekte, MTA-STS'yi zorunlu kılmayı ve DANE'yi fırsatçı yapmayı hedefliyoruz.

1. Bağlantı Güvenlik Ayarlarını Kontrol Etme

Güncelleme yapmadan önce mevcut ayarları kontrol edin:

Get-OutboundConnector -Identity "External_Partner_Connector" | Format-List Name, UseMtaSts, UseDaneSecurityMode2. MTA-STS'yi Zorunlu Kılma

MTA-STS'yi zorunlu (Mandatory) kılmak için UseMtaSts parametresi $true olarak ayarlanır ve UseDaneSecurityMode parametresi Opportunistic veya Mandatory olarak belirlenir.

Set-OutboundConnector -Identity "External_Partner_Connector" `

-UseMtaSts $true `

-UseDaneSecurityMode "Opportunistic"

UYARI: MTA-STS'yi $true olarak ayarlamak, eğer alıcı alanın MTA-STS politikası yoksa veya sertifika hatası varsa teslimat başarısızlıklarına yol açabilir. Bu ayarı yalnızca hedef alanların modern güvenlik standartlarına uyduğundan eminseniz kullanın.

3. DANE'yi Kesinlikle Zorunlu Kılma

Eğer sadece DANE doğrulaması başarısız olursa teslimatı durdurmak istiyorsanız (MTA-STS'den bağımsız olarak):

Set-OutboundConnector -Identity "External_Partner_Connector" `

-UseDaneSecurityMode "Mandatory"Uygulama ve İzleme

Yapılandırma değişiklikleri yapıldıktan sonra, Exchange Online bu yeni kuralları hemen uygulamaya başlar. Teslimat sorunlarını izlemek için Microsoft 365 Defender portalındaki mesaj izleme araçlarını kullanmanız önerilir. Başarısız teslimat raporları (NDR'ler), reddedilme nedeninin DANE/MTA-STS doğrulama hatası olup olmadığını gösterecektir.

Zorluk Seviyesi

Bu yapılandırma, Exchange Online Giden Bağlantıları ve temel e-posta güvenlik protokolleri hakkında bilgi gerektirdiği için intermediate olarak sınıflandırılmıştır.