Entra ID Kayıt Kampanyalarına Passkey (FIDO2) Desteği Entegrasyonu

Microsoft, parolaları ortadan kaldırma stratejisinin bir parçası olarak, Nisan 2026 itibarıyla Microsoft Entra ID (eski adıyla Azure AD) üzerindeki Kayıt Kampanyalarına Passkey (FIDO2) kimlik doğrulama yöntemini resmi olarak dahil edeceğini duyurmuştur. Bu entegrasyon, kuruluşlara phishing (oltalama) saldırılarına karşı dirençli, modern kimlik doğrulama yöntemlerini kullanıcılarına zorunlu kılma yeteneği sunmaktadır.

Arka Plan ve Stratejik Önemi

Bu güncelleme, Microsoft'un daha geniş kimlik yönetimi vizyonunun kritik bir parçasıdır. Parolasız geleceğe geçiş, güvenlik duruşunu önemli ölçüde güçlendirir. Passkey'ler, kullanıcı adı ve parola gerektirmeyen, kriptografik anahtarlar kullanan ve cihazda depolanan kimlik bilgileridir. Windows Hello entegrasyonunun genişlemesiyle birlikte, Passkey'ler artık Entra hesapları için standart bir kayıt seçeneği haline gelmektedir.

Yapılandırma Değişiklikleri ve Etkilenen Senaryolar

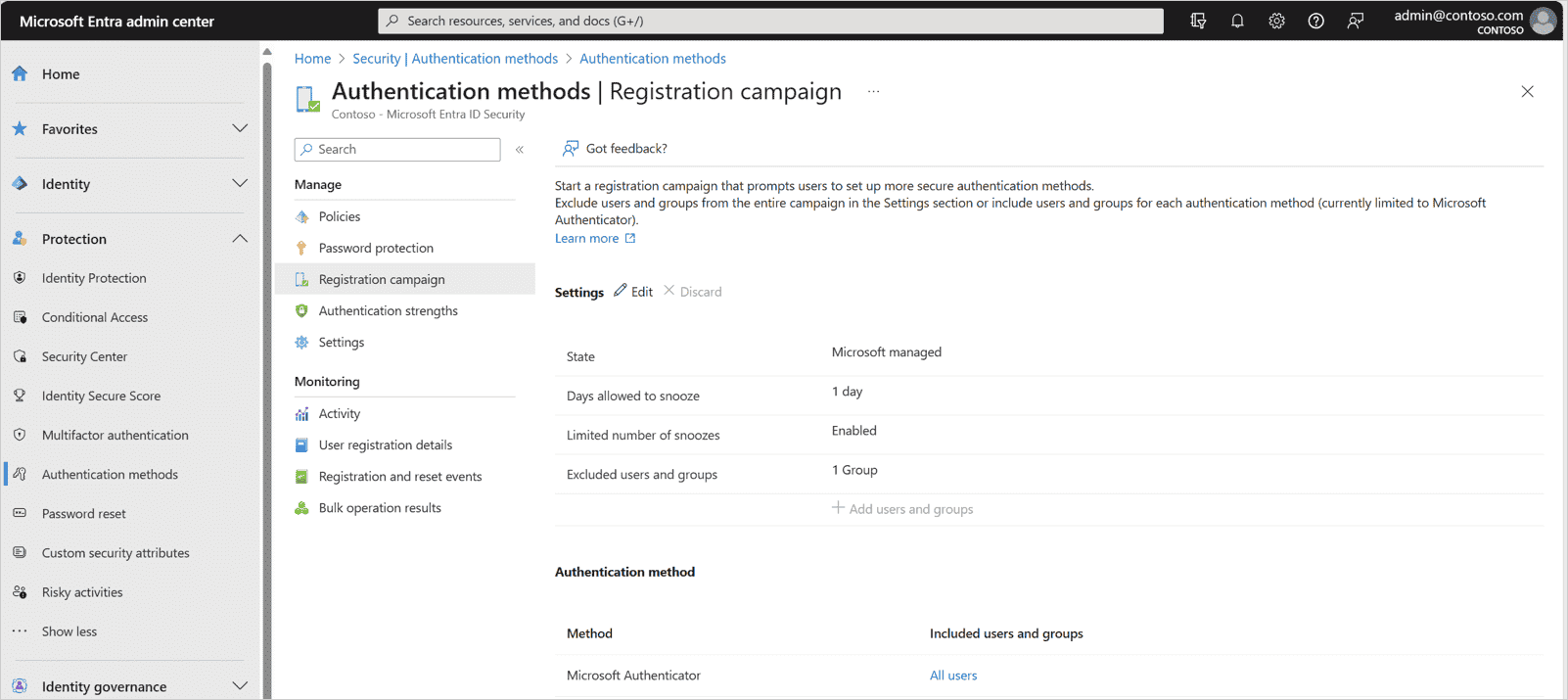

Passkey desteğinin eklenmesi, özellikle Kayıt Kampanyaları (Registration Campaigns) ayarlarında önemli değişikliklere yol açmaktadır. Bu değişikliklerin en kritik yönü, Microsoft tarafından yönetilen oturum (Microsoft-managed state) kullanan kiracılarla ilgilidir.

Microsoft Tarafından Yönetilen Durumlarda Yapılandırma Kısıtlamaları

Microsoft, kullanıcıların kimlik doğrulama yöntemlerini kaydetmelerini zorunlu kılan Kayıt Kampanyalarını yönetirken, bazı ayarların kontrolünü müşterilerden almaktadır. Yeni FIDO2/Passkey desteği etkinleştirildiğinde, aşağıdaki durumlar ortaya çıkabilir:

- Kısıtlanmış Ayarlar: Microsoft tarafından yönetilen durumlar için, belirli kampanya ayarları (örneğin, hangi yöntemlerin zorunlu kılınacağı veya hangi kullanıcı gruplarının hedefleneceği gibi bazı detaylar) artık müşteriler tarafından doğrudan yapılandırılamaz hale gelebilir.

- Varsayılan Davranış: Microsoft, Passkey'leri varsayılan veya önerilen yöntem olarak zorunlu kılabilir. Kuruluşların, bu geçişi sorunsuz yönetmek için mevcut MFA politikalarını ve kayıt stratejilerini gözden geçirmeleri gerekmektedir.

Uygulama Adımları ve Hazırlık

Nisan 2026 öncesinde, yöneticilerin bu yeni özelliğe hazırlanmak için belirli adımları izlemesi önerilir:

- Mevcut Kampanyaların İncelenmesi: Mevcut Entra ID Kayıt Kampanyalarının (Authentication Methods Policies altında) listesini çıkarın.

- FIDO2/Passkey Hazırlığı: Kuruluşunuzun cihaz yönetiminin (örneğin Intune) Passkey'leri desteklediğinden ve kullanıcıların bu kimlik bilgilerini oluşturmaya hazır olduğundan emin olun.

- Test Ortamının Oluşturulması: Yeni ayarların etkisini görmek için pilot bir kullanıcı grubu üzerinde test ortamı oluşturun.

- Dokümantasyon Takibi: Microsoft'un Nisan 2026 öncesinde yayınlayacağı resmi dokümantasyonu yakından takip edin. Özellikle Microsoft tarafından yönetilen durumlar için geçerli olacak yapılandırma değişikliklerini anlamak hayati önem taşır.

UYARI: Eğer kiracınız 'Microsoft tarafından yönetilen durum' kullanıyorsa, FIDO2'nin eklenmesiyle birlikte bazı mevcut yapılandırmalarınızın geçersiz hale gelmesi veya varsayılan ayarlara dönmesi riski bulunmaktadır. Bu durum, kullanıcı kayıt sürecinde beklenmedik kesintilere yol açabilir.

İlgili Komutlar (Örnek Yapılandırma Kontrolü)

Yöneticiler, mevcut kimlik doğrulama yöntemlerinin durumunu PowerShell veya Azure CLI kullanarak kontrol edebilirler. Aşağıdaki örnek, mevcut yöntemleri listelemek için bir başlangıç noktasıdır (tam FIDO2 entegrasyonu için komutlar Nisan 2026'da güncellenecektir):

# Microsoft Graph PowerShell kullanarak mevcut yöntemleri kontrol etme

Connect-MgGraph -Scopes "Policy.Read.All"

Get-MgPolicyAuthenticationMethodPolicy -AuthenticationMethodPolicyId '0188c76c-091c-416d-90e3-2f913041c256' | Select-Object @{Name="PolicyName";Expression={$_.DisplayName}}, IncludeTargets, State

Bu geçiş, güvenlik açısından büyük bir adım olsa da, yönetimsel karmaşıklığı artırabilir. Yöneticilerin, özellikle kayıt kampanyaları üzerinden zorunlu kılınan yöntemlerin yönetimsel kontrolünün nasıl değişeceğine odaklanması gerekmektedir.