Giriş: Harici MFA'da Yeni Dönem

Microsoft Entra ID (eski adıyla Azure Active Directory), güvenlik duruşunu güçlendirmek amacıyla çok faktörlü kimlik doğrulama (MFA) çözümlerini sürekli geliştirmektedir. Son yenilik, üçüncü taraf MFA sağlayıcılarının Entra ID ile entegrasyonu için OpenID Connect (OIDC) protokolünü temel alan, tamamen yerleşik bir mekanizmanın sunulmasıdır. Bu yeni yaklaşım, daha önce kullanılan ve kısıtlı işlevsellik sunan Custom Controls (Özel Kontroller) mekanizmasının yerini almaktadır.

Custom Controls'un Sonlanması

Microsoft, mevcut Custom Controls mekanizmasının 30 Eylül 2026 tarihinde kullanımdan kaldırılacağını (deprecation) duyurmuştur. Bu tarih itibarıyla, üçüncü taraf MFA çözümlerinin Entra ID ile sorunsuz çalışmaya devam edebilmesi için OIDC tabanlı yeni yönteme geçiş zorunludur.

Önemli Uyarı: 30 Eylül 2026 sonrası için planlama yapılmalı ve mevcut Custom Controls tabanlı entegrasyonların OIDC'ye taşınması gerekmektedir. Bu geçiş, gelecekteki güvenlik ve uyumluluk gereksinimleri için kritik öneme sahiptir.

OIDC Tabanlı Harici MFA'nın Avantajları

OIDC, modern kimlik doğrulama standartlarını kullandığı için, eski Custom Controls yöntemine göre bir dizi avantaj sunar:

- Tam Entegrasyon: OIDC, Entra ID'nin yerleşik kimlik doğrulama akışlarına daha derinlemesine entegre olur.

- Gelişmiş Güvenlik: OIDC'nin standartlaştırılmış güvenlik mekanizmaları sayesinde daha güvenli bir kimlik doğrulama oturumu sağlanır.

- Genişletilebilirlik: Üçüncü taraf sağlayıcıların daha karmaşık doğrulama senaryolarını desteklemesine olanak tanır.

Uygulama Adımlarına Genel Bakış (Yüksek Seviye)

OIDC tabanlı harici MFA kurulumu, genellikle üç ana bileşeni içerir: Entra ID (Kimlik Sağlayıcı olarak), MFA Sağlayıcısı (Hizmet Sağlayıcı olarak) ve son kullanıcı.

- MFA Sağlayıcısında Yapılandırma: Üçüncü taraf MFA sağlayıcınızda, Entra ID'yi bir istemci uygulama olarak kaydetmeli ve gerekli OIDC uç noktalarını (Authorization, Token, UserInfo) yapılandırmalısınız.

- Entra ID'de Uygulama Kaydı: Entra ID'de, MFA sağlayıcınız için bir uygulama kaydı oluşturulur. Bu adımda, sağlayıcının Redirect URI'si (Geri Yönlendirme URI'si) ve gerekli izinler tanımlanır.

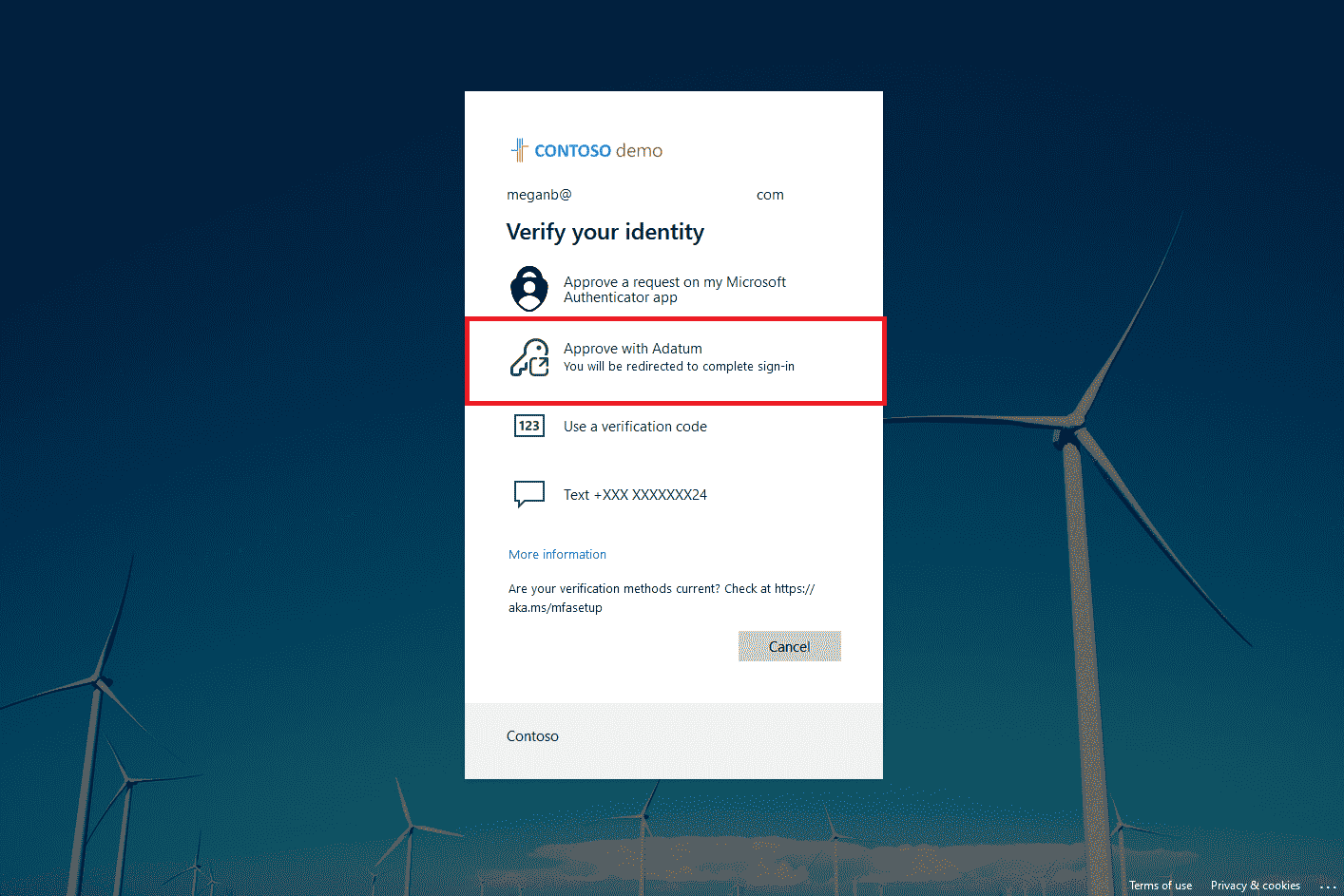

- Koşullu Erişim (Conditional Access) Politikası Oluşturma: En kritik adım, MFA oturumunun ne zaman tetikleneceğini belirleyen bir Koşullu Erişim politikası oluşturmaktır. Bu politika, Harici MFA sağlayıcısını bir oturum kontrolü (Session Control) olarak çağırır.

Koşullu Erişim Politikası Detayları

OIDC entegrasyonunun tetiklenmesi, Koşullu Erişim (CA) politikaları aracılığıyla yapılır. Bir CA politikası oluştururken, MFA sağlayıcınızın bir oturum kontrolü olarak eklenmesi gerekir. Bu, Entra ID'nin MFA isteğini doğrudan üçüncü taraf hizmete yönlendirmesini sağlar.

Koşullu Erişim Politikası Ayarları (Özet):

Hedef Kullanıcılar: Belirli gruplar veya tüm kullanıcılar.

Hedef Uygulamalar: MFA'nın zorunlu tutulacağı bulut uygulamaları (Örn: Office 365).

Erişim Kontrolleri -> Oturum Kontrolleri -> Harici MFA Kullan (Dış sağlayıcıyı seçin).

İpucu: Test aşamasında, politikayı sadece bir test grubuna uygulayın. OIDC akışında bir hata oluşursa, kullanıcılar oturum açamayabilir. Başarılı doğrulama sonrasında, MFA sağlayıcınızdan alınan başarılı yanıt (token/claim) Entra ID'ye geri gönderilir ve oturum açma işlemi tamamlanır.

Bu yeni OIDC standardı, Entra ID'nin gelecekteki kimlik doğrulama stratejisinin merkezinde yer almakta olup, eski yöntemlere göre daha sağlam ve yönetilebilir bir harici MFA çözümü sunmaktadır.