Yazılım Tedarik Zinciri Güvenliğinde Yeni Tehdit

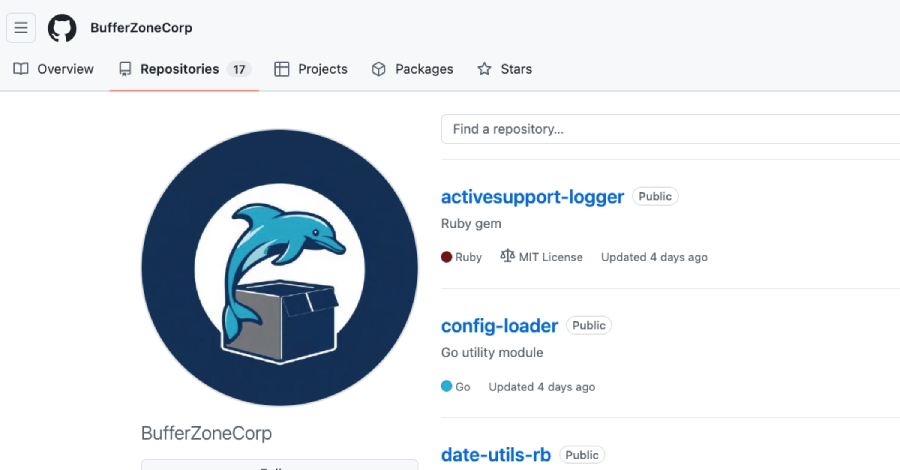

Modern yazılım geliştirme süreçlerinde CI/CD hatları, otomasyonun kalbini oluşturur. Ancak son dönemde tespit edilen bir saldırı kampanyası, bu hatların ne kadar savunmasız olabileceğini gözler önüne serdi. 'BufferZoneCorp' adlı GitHub hesabı üzerinden dağıtılan zararlı Ruby gem'leri ve Go modülleri, geliştiricilerin ve şirketlerin sistemlerine sızmak için yeni bir yöntem kullanıyor.

Saldırı Nasıl Gerçekleşiyor?

Saldırganlar, 'uyuyan paketler' (sleeper packages) olarak adlandırılan yöntemle, başlangıçta zararsız görünen ancak belirli bir tetikleyici ile aktive olan kod bloklarını ekosisteme dahil ediyor. Bu zararlı paketler, CI/CD süreçlerine sızarak şu kritik aksiyonları gerçekleştiriyor:

- Kimlik Bilgisi Hırsızlığı: Sistem ortam değişkenlerinden ve yapılandırma dosyalarından hassas API anahtarlarının çalınması.

- GitHub Actions Manipülasyonu: CI/CD süreçlerinin işleyişine müdahale ederek zararlı kodların üretim ortamına taşınması.

- SSH Kalıcılığı: Saldırganların sisteme istedikleri zaman erişebilmeleri için arka kapı (backdoor) oluşturulması.

Kurumsal Güvenlik İçin Atılması Gereken Adımlar

Bu tür saldırılar, yazılım tedarik zinciri güvenliğinin (Software Supply Chain Security) önemini bir kez daha vurguluyor. IT ekiplerinin şu önlemleri alması kritik önem taşıyor:

Öncelikle, bağımlılık yönetimi (dependency management) süreçlerinde kullandığınız açık kaynaklı kütüphaneleri mutlaka tarayın. Sadece güvenilir ve doğrulanmış kaynaklardan paket indirdiğinizden emin olun. Ayrıca, CI/CD hatlarınızdaki izinleri 'en az ayrıcalık' (least privilege) prensibine göre daraltın. GitHub Actions gibi otomasyon araçlarında, gizli değişkenlerin (secrets) sızıntısını önlemek için düzenli denetimler yapın.

Unutmayın, yazılım geliştirme sürecindeki en zayıf halka genellikle dışa bağımlı olduğumuz kütüphanelerdir. Güvenlik, kodun yazıldığı ilk satırdan itibaren bir kültür haline getirilmelidir.