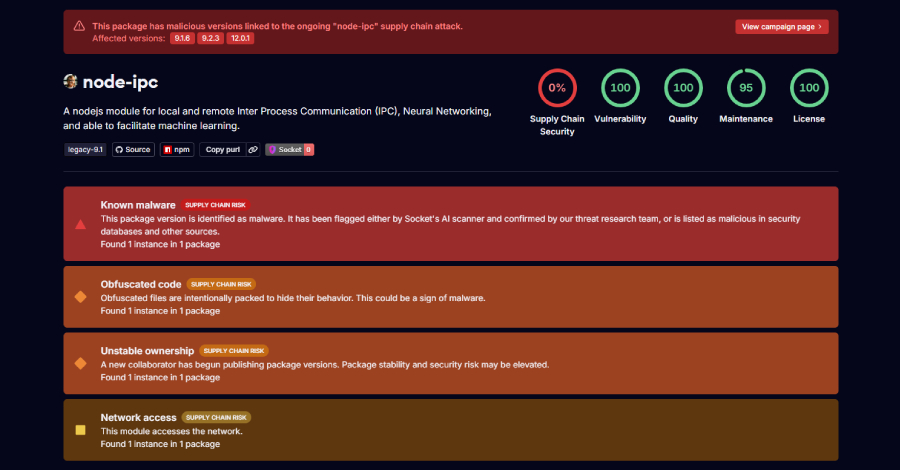

Node-IPC Paketlerinde Kritik Güvenlik İhlali

Yazılım dünyasının vazgeçilmezlerinden olan npm ekosistemi, yeni bir tedarik zinciri saldırısıyla karşı karşıya. Siber güvenlik araştırmacıları, popüler node-ipc paketinin üç farklı sürümünde tespit edilen kötü amaçlı yazılımlar konusunda geliştiricileri acilen uyardı. Socket ve StepSecurity tarafından yapılan analizler, bu sürümlerin sistemlere sızarak hassas verileri çalmayı hedefleyen bir 'backdoor' (arka kapı) içerdiğini doğruladı.

Tehlike Altındaki Sürümler

Yapılan incelemeler sonucunda, saldırganların kod tabanına müdahale ettiği ve kötü amaçlı yazılımı gizlediği şu sürümler tespit edilmiştir:

- node-ipc@9.1.6

- node-ipc@9.2.3

- node-ipc@12.0.1

Bu sürümlerin, geliştiricilerin yerel makinelerindeki yapılandırma dosyalarına, API anahtarlarına ve diğer kritik kimlik bilgilerine erişim sağladığı belirtiliyor.

Geliştiriciler İçin Acil Eylem Planı

Tedarik zinciri saldırıları, modern yazılım geliştirme süreçlerinde en sinsi tehditlerden biridir. Bu durum, sadece doğrudan kullanılan paketlerin değil, bağımlılıkların da düzenli olarak denetlenmesi gerektiğini bir kez daha kanıtlıyor. Eğer projelerinizde node-ipc kullanıyorsanız, şu adımları izlemenizi öneririz:

- Sürümleri Kontrol Edin: package.json dosyanızı inceleyin ve yukarıda belirtilen sürümlerden birini kullanıp kullanmadığınızı doğrulayın.

- Güncelleyin: Eğer bu sürümleri kullanıyorsanız, hemen güvenli bir sürüme geçiş yapın.

- Sırlarınızı Yenileyin: Söz konusu sürümlerin yüklü olduğu makinelerde bulunan API anahtarlarını, SSH anahtarlarını ve veritabanı şifrelerini 'tehlikeye girmiş' kabul ederek vakit kaybetmeden yenileyin.

- Denetim Araçlarını Kullanın: Bağımlılık ağınızdaki zafiyetleri sürekli tarayan güvenlik araçları (npm audit, Snyk vb.) ile projelerinizi izleyin.

Güvenlik, bir varış noktası değil, sürekli devam eden bir süreçtir. Yazılım geliştirme yaşam döngünüzde (SDLC) güvenliği merkeze almak, bu tür saldırıların etkisini minimize etmek için en temel savunma hattınızdır.