Checkmarx Jenkins AST Eklentisinde Güvenlik Açığı

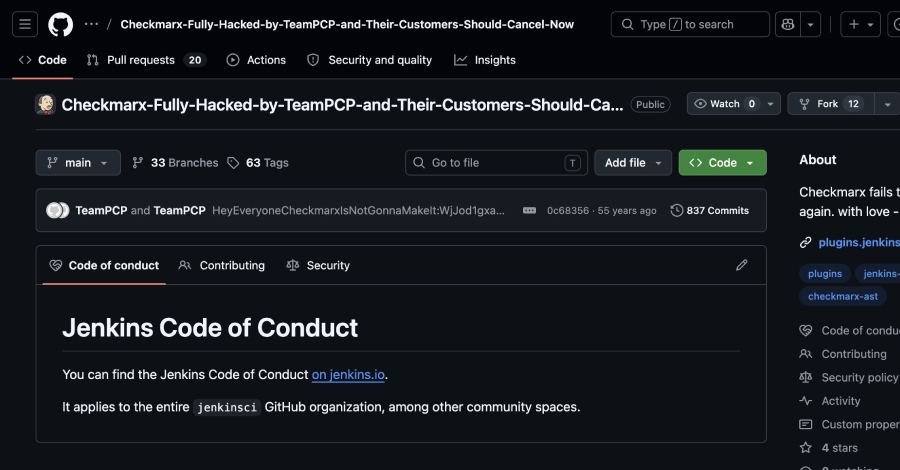

Yazılım tedarik zinciri güvenliği, modern DevOps süreçlerinin en zayıf halkalarından biri olmaya devam ediyor. Siber güvenlik dünyası, Checkmarx'ın popüler Jenkins AST eklentisine yönelik gerçekleştirilen yeni bir saldırı girişimiyle sarsıldı. TeamPCP tarafından gerçekleştirildiği belirtilen bu saldırı, eklentinin Jenkins Marketplace üzerinden manipüle edilmiş bir versiyonunun dağıtılmasıyla sonuçlandı.

Saldırı Neleri İçeriyor?

Checkmarx tarafından yapılan resmi açıklamaya göre, saldırganlar eklentinin kod tabanına sızarak kötü amaçlı değişiklikler yapmayı başardı. Bu durum, CI/CD süreçlerini doğrudan etkileyerek, yazılım geliştirme hatlarında ciddi güvenlik riskleri doğurdu. Özellikle KICS tedarik zinciri saldırısının hemen ardından gelen bu olay, geliştirme ortamlarının güvenliğinin ne kadar kritik olduğunu bir kez daha kanıtladı.

Ne Yapmalısınız?

Eğer kurumunuzda Checkmarx Jenkins AST eklentisini kullanıyorsanız, acilen şu adımları izlemelisiniz:

- Kullandığınız eklenti sürümünü 2.0.13-829.vc72453fa_1c16 veya öncesi ile karşılaştırın.

- Sürüm numaranızın güncel ve güvenli olduğundan emin olun.

- Jenkins ortamınızdaki tüm logları şüpheli aktiviteler için denetleyin.

- Tedarik zinciri güvenliğinizi artırmak için bağımlılık yönetimi araçlarınızı gözden geçirin.

Checkmarx, güvenlik ihlalini tespit ettikten sonra gerekli yamaları yayınladı ve kullanıcıları sistemlerini güncellemeleri konusunda uyardı. Siber saldırganlar, geliştiricilerin güvendiği araçları hedef alarak daha geniş çaplı sistemlere sızmayı hedefliyor. Bu nedenle, kullandığınız tüm üçüncü taraf eklentilerin doğrulanmış kaynaklardan geldiğinden emin olmak ve düzenli güvenlik taramaları yapmak, kurumsal ağınızı korumanın tek yoludur.