Linux Sistemlerinde Kritik Tehdit: CVE-2026-31431

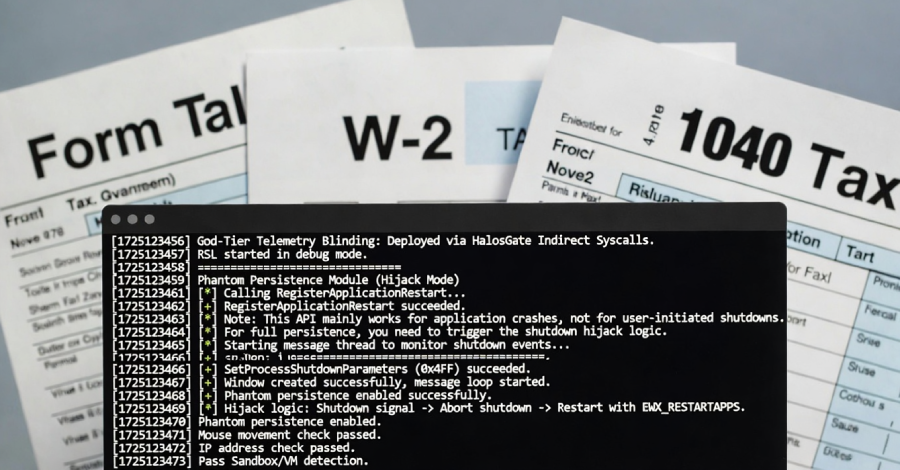

ABD Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA), Linux çekirdeğini ve çeşitli dağıtımları etkileyen kritik bir güvenlik açığını, Bilinen İstismar Edilen Güvenlik Açıkları (KEV) kataloğuna dahil etti. CVE-2026-31431 olarak tanımlanan bu zafiyet, yerel ayrıcalık yükseltme (LPE) mekanizması üzerinden saldırganların sistemde root yetkilerine ulaşmasına olanak tanıyor.

Zafiyetin Teknik Detayları ve Riskler

CVSS puanı 7.8 olarak belirlenen bu güvenlik açığı, siber saldırganların düşük yetkili bir kullanıcı hesabından sisteme tam erişim sağlamasını mümkün kılıyor. CISA, bu açığın halihazırda 'in-the-wild' olarak bilinen gerçek dünya saldırılarında aktif şekilde kullanıldığına dair kanıtlar bulunduğunu bildirdi. Bu durum, özellikle kurumsal sunucular ve kritik altyapılar için ciddi bir risk oluşturuyor.

Neden Harekete Geçmelisiniz?

- Root Yetkisi Riski: Saldırganlar, sistemin kontrolünü ele geçirerek verileri çalabilir veya kötü amaçlı yazılımlar yükleyebilir.

- Aktif İstismar: Saldırganlar bu açığı aktif olarak kullandığı için sistemleriniz her an hedef olabilir.

- Uyumluluk: CISA KEV listesindeki açıkların kapatılması, birçok endüstri standardı için zorunludur.

BT Ekipleri İçin Aksiyon Planı

Bu kritik zafiyetten korunmak için BT yöneticilerinin vakit kaybetmeden aşağıdaki adımları izlemesi gerekmektedir:

- Sistem Güncellemeleri: Kullanılan Linux dağıtımları (Ubuntu, RHEL, Debian vb.) için yayınlanan en son güvenlik yamalarını kontrol edin ve hemen uygulayın.

- Yama Yönetimi: Otomatik yama yönetim sistemlerinizi gözden geçirin ve bu spesifik CVE için tarama yapın.

- İzleme ve Tespit: SIEM ve EDR çözümlerinizi, bu zafiyetle ilişkili anormal root erişim denemelerini tespit edecek şekilde yapılandırın.

Güvenlik ekibimiz, bu tür tehditlerin etkilerini minimize etmek için proaktif izleme ve yama yönetiminin hayati önem taşıdığını hatırlatır. Linux tabanlı altyapınızı güvence altına almak için güncellemeleri ertelemeyin.