Konni Tehdidi: Phishing ve Popüler Mesajlaşma Uygulaması Kombinasyonu

Siber güvenlik dünyasında, Kuzey Kore bağlantılı tehdit aktörlerinin faaliyetleri her zaman yüksek alarm seviyesinde tutulması gereken bir konudur. Son dönemde Güney Koreli tehdit istihbarat firması Genians tarafından raporlanan yeni bir saldırı dalgası, 'Konni' olarak bilinen bir hacker grubunun sofistike taktiklerini gözler önüne serdi.

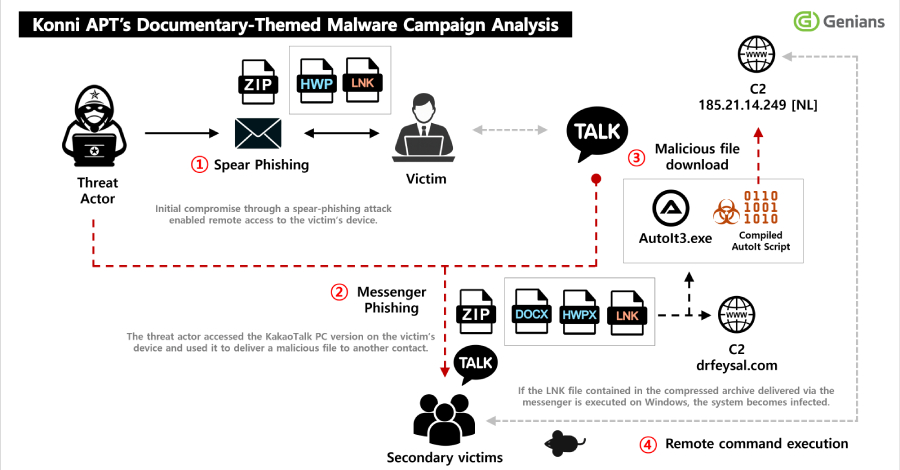

Konni grubunun temel stratejisi, hedeflere ilk erişimi sağlamak için spear-phishing (hedefe yönelik oltalama) e-postalarını kullanmak üzerine kurulu. Bu e-postalar genellikle meşruiyet algısı yaratacak şekilde gizlenmiş olup, kurbanları zararlı bir bağlantıya veya dosyaya tıklamaya teşvik ediyor. Ancak bu saldırının en dikkat çekici kısmı, elde edilen erişimin ardından gerçekleştirilen yayılma aşamasıdır.

KakaoTalk'un Kötüye Kullanılması

Saldırganlar, kurbanın sistemine sızdıktan sonra, Güney Kore'de yaygın olarak kullanılan mesajlaşma uygulaması olan KakaoTalk masaüstü uygulamasını hedef alıyor. Elde edilen erişim ile KakaoTalk uygulamasına müdahale eden Konni, bu platformu kullanarak önceden belirlenmiş veya sisteme bağlı diğer kişilere zararlı yükleri (payloads) dağıtıyor. Bu yöntem, güven ilişkisine dayalı bir yayılma mekanizması yaratarak algılanmayı zorlaştırıyor.

Dağıtılan Zararlı Yazılım: EndRAT

Bu saldırı zincirinin nihai amacı, kurban sistemlerine EndRAT (Endurance Remote Access Trojan) yüklemektir. EndRAT, saldırganlara kurbanın cihazı üzerinde kalıcı ve uzaktan erişim yeteneği sağlayan güçlü bir araçtır. Bu trojan aracılığıyla saldırganlar:

- Dosya sistemlerine tam erişim sağlayabilir.

- Klavye girdilerini (keylogging) kaydedebilir.

- Web kamerasını ve mikrofonu izinsiz etkinleştirebilir.

- Sistemin hassas verilerini çalabilir.

Genians'ın raporuna göre, ilk erişim genellikle bir e-posta eki veya bağlantısı aracılığıyla sağlanıyor, ancak bu erişim sağlandıktan sonra Konni, KakaoTalk'un güvenilirliğini kullanarak yatay yayılımı hızlandırıyor. Bu, sadece bireyleri değil, aynı zamanda bir organizasyon içindeki güven ağı üzerinden diğer çalışanları da riske atıyor.

BT Güvenliği İçin Çıkarımlar

Bu gelişme, tüm kuruluşlar için kritik dersler içeriyor. Saldırganlar, artık sadece bilinen e-posta filtrelerini aşmakla kalmıyor, aynı zamanda kullanıcıların günlük iletişim araçlarını da silah olarak kullanıyor. Bir IT firması olarak, savunma stratejilerimizi güçlendirmemiz gerekiyor:

- Uç Nokta Tespiti ve Yanıtı (EDR): Şüpheli süreç davranışlarını ve anormal ağ trafiğini tespit etmek için gelişmiş EDR çözümleri zorunludur.

- Uygulama Güvenliği Farkındalığı: KakaoTalk gibi yerel uygulamaların masaüstü istemcilerine yönelik olası kötüye kullanımlara karşı güvenlik denetimleri yapılmalıdır.

- Eğitim ve Farkındalık: Spear-phishing saldırılarına karşı çalışan eğitimi sürekli güncel tutulmalıdır; özellikle eklerde veya bağlantılarda şüphe uyandıran durumlar anında raporlanmalıdır.

Konni gibi grupların kullandığı bu gelişmiş sosyal mühendislik ve teknik entegrasyon, siber savunma ekiplerinin proaktif ve çok katmanlı bir yaklaşım benimsemesini gerektirmektedir.