GlassWorm Saldırı Zincirinde Şaşırtıcı Bir Gelişme: Solana Tabanlı Gizli İletişim

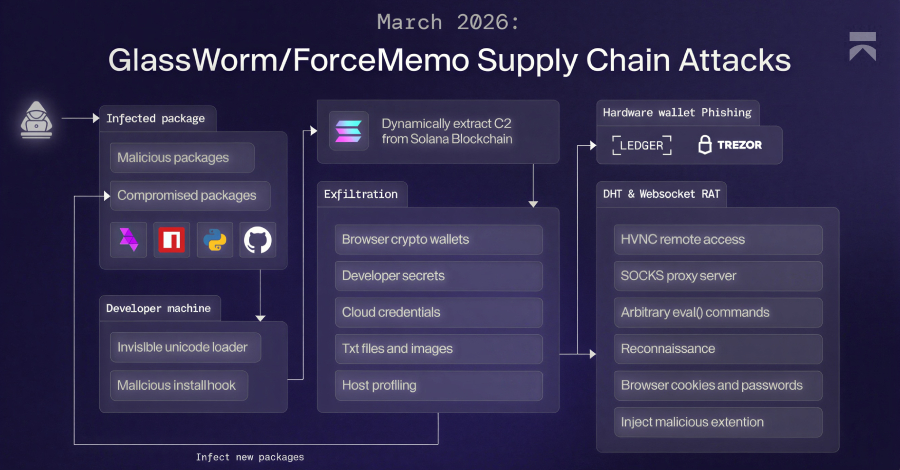

Siber güvenlik dünyası, karmaşık ve çok aşamalı bir tehdit olan GlassWorm kötü amaçlı yazılımının son evrimi konusunda uyarıyor. Güvenlik araştırmacıları tarafından ortaya çıkarılan bu yeni varyant, veri hırsızlığı ve uzaktan erişim yeteneklerini bir üst seviyeye taşıyor. En dikkat çekici yenilik ise, saldırganların komuta ve kontrol (C2) altyapısı için geleneksel yöntemler yerine, kripto para birimi blok zincirlerinin sunduğu anonimlikten faydalanmasıdır.

Solana Blok Zinciri Üzerinden Gizli İletişim Kanalları

GlassWorm'un bu yeni iterasyonu, özellikle Solana blok zincirindeki 'ölü bırakma' (dead drop) mekanizmalarını kullanarak dikkat çekiyor. Bu teknik, saldırganların zararlı komutları veya çalınan verileri doğrudan bir C2 sunucusuna göndermek yerine, blok zincirindeki belirli, genellikle önceden belirlenmiş adreslere (smart contract'lar veya cüzdanlar) yerleştirmesini içerir. Kurban sistemdeki uzaktan erişim truva atı (RAT), bu bilgileri bu 'ölü bırakma' noktalarından alarak tespit edilme riskini en aza indirir.

Kapsamlı Veri Hırsızlığı ve RAT Entegrasyonu

Saldırının ikinci aşaması, sisteme kurulan çok aşamalı bir çerçeve ile gerçekleşmektedir. Bu çerçeve, kurbanın tarayıcı verilerini hedefleyen özel bir Google Chrome uzantısını devreye sokar. Bu uzantı, kendini meşru bir uygulama olan 'Google Dokümanlar'ın çevrimdışı sürümü' gibi gizlemektedir. Bu gizlenme, kullanıcıların şüphelenmesini zorlaştırır.

Kötü Amaçlı Uzantının Çaldığı Kritik Veriler:

- Tuş Kayıtları (Keystroke Logging): Kullanıcıların klavye girdilerini anlık olarak kaydeder.

- Çerezler ve Oturum Jetonları (Cookies and Session Tokens): Aktif oturumları ele geçirerek kimlik avı riskini artırır.

- Ekran Görüntüleri (Screenshots): Kullanıcının ne yaptığını görsel olarak kaydeder.

- Tarayıcı Verileri: Kaydedilmiş şifreler, form verileri ve kripto cüzdan bilgilerini hedefler.

Bu entegre yaklaşım, GlassWorm'u sadece bir veri hırsızı olmaktan çıkarıp, derinlemesine sistem kontrolü sağlayan tam teşekküllü bir casus yazılıma dönüştürmektedir. Kurumsal ağ güvenliği profesyonelleri, bu tür blok zinciri tabanlı gizlenme tekniklerine karşı savunma stratejilerini güncel tutmalıdır.