DeepLoad Malware: Siber Güvenlikteki Yeni Nesil Tehdit

Siber güvenlik dünyası, sürekli gelişen tehditlerle mücadele etmeye devam ediyor. Son zamanlarda, ReliaQuest araştırmacıları tarafından tespit edilen ve DeepLoad adı verilen yeni ve daha önce belgelenmemiş bir kötü amaçlı yazılım yükleyicisi, güvenlik uzmanlarının dikkatini çekti. Bu yeni kampanya, özellikle ClickFix adı verilen etkili bir sosyal mühendislik taktiğini kullanarak yayılma stratejisini belirliyor.

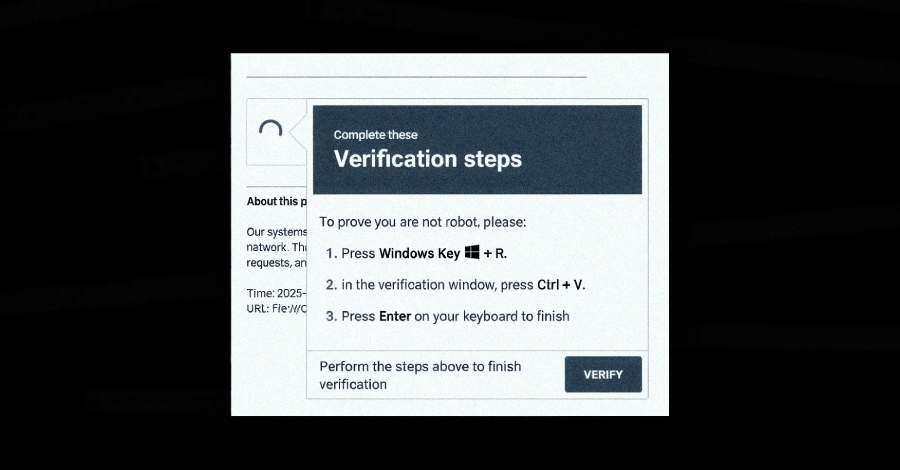

ClickFix Taktikleri ve Dağıtım Mekanizması

DeepLoad'un dağıtımındaki temel unsur, kullanıcıları kandırmaya odaklanan ClickFix tekniğidir. Bu yöntem, genellikle meşru görünen sahte tıklama talepleri veya bildirimleri aracılığıyla kullanıcı etkileşimini manipüle eder. Kullanıcı bu tuzağa düştüğünde, DeepLoad yükleyicisi sisteme sızmayı başarır. Ancak asıl tehlike, DeepLoad'un gizlenme ve kalıcılık yöntemlerinde yatıyor.

Yapay Zeka Destekli Gizleme ve Süreç Enjeksiyonu

ReliaQuest araştırmacıları, Thassanai'nin de belirttiği gibi, DeepLoad'un yapay zeka destekli gizleme (AI-assisted obfuscation) teknikleri kullandığını öne sürüyor. Bu, geleneksel statik analiz yöntemlerinin bu zararlı yazılımı tespit etmesini önemli ölçüde zorlaştırıyor. Ayrıca, zararlı yazılımın sisteme yerleştikten sonra süreç enjeksiyonu (process injection) yöntemini kullanarak meşru sistem süreçlerinin içine gizlenmesi, tespit edilme ihtimalini daha da azaltıyor.

WMI ile Kalıcılık ve Kritik Veri Hırsızlığı

DeepLoad'un kritik bir özelliği, sistemde kalıcı olmayı sağlamak için WMI (Windows Management Instrumentation) kullanmasıdır. WMI, sistem yönetimi için meşru bir Windows aracı olmasına rağmen, kötü niyetli aktörler tarafından kalıcı erişim sağlamak amacıyla sıkça istismar edilmektedir. DeepLoad'un WMI üzerinden kurduğu kalıcılık, ilk yükleyici engellense bile tehdidin sistemde kalmaya devam etmesini garanti altına alır.

Bu tehdidin nihai amacı, tarayıcı kimlik bilgilerini çalmaktır. Araştırmacılar, kimlik avı (credential theft) sürecinin anında başladığını ve DeepLoad'un, birincil yükleyici engellense bile şifreleri ve oturum çerezlerini yakalamaya devam ettiğini belirtiyorlar. Bu durum, çok katmanlı bir savunma stratejisinin ne kadar hayati olduğunu bir kez daha gözler önüne seriyor.

Önerilen Güvenlik Önlemleri

- Gelişmiş Uç Nokta Tespiti ve Yanıtı (EDR): Davranışsal analizler, DeepLoad gibi gizlenmiş tehditleri tespit etmek için zorunludur.

- Sosyal Mühendislik Farkındalığı: Çalışanların ClickFix gibi yeni nesil sosyal mühendislik taktikleri konusunda düzenli olarak eğitilmesi.

- WMI Aktivite İzleme: Şüpheli WMI kalıcılık girişimlerini ve komutlarını izlemek için sistem günlüklerinin düzenli analizi.

- Sürekli Yama Yönetimi: İşletim sistemlerinin ve uygulamaların güncel tutulması, bilinen istismar vektörlerini kapatır.

DeepLoad, siber tehditlerin ne kadar karmaşıklaştığının ve savunma mekanizmalarını aşmak için yapay zeka gibi teknolojileri nasıl kullandığının çarpıcı bir örneğidir.